Le Patch Tuesday du 14 avril 2026 a apporté son lot de correctifs, comme chaque mois.

Mais cette fois, une mise à jour mérite clairement de lever le doigt côté admin système : KB5082063, la cumulative update pour Windows Server 2025, build 26100.32690.

Je ne vais pas vous faire un tuto complet façon “voici la procédure magique en 12 étapes”.

Là, c’est plutôt une alerte terrain. J’ai eu le cas chez un client, sur un contrôleur de domaine Windows Server 2025, juste après application de la mise à jour mensuelle Microsoft du 14 avril 2026.

Le symptôme observé était très simple, et justement assez piégeux : impossible de se connecter avec le compte administrateur.

Pas forcément tous les symptômes décrits un peu partout. Pas forcément une belle boucle de redémarrage bien visible. Pas forcément le scénario complet documenté dans chaque article. Juste un DC qui ne laisse plus entrer l’admin.

Et quand le client n’a pas de compte secondaire prêt à l’emploi, ça devient tout de suite beaucoup moins drôle.

Ce que Microsoft annonce

Sur sa page officielle, Microsoft documente un problème connu avec KB5082063 : certains contrôleurs de domaine peuvent redémarrer à répétition après installation de la mise à jour, notamment dans des environnements avec plusieurs domaines dans la forêt et Privileged Access Management (PAM).

La cause mise en avant : des crashs de LSASS au démarrage. Et quand LSASS tombe sur un DC, ce n’est pas un détail. L’authentification et les services d’annuaire peuvent être impactés, jusqu’à rendre le domaine indisponible.

Microsoft a ensuite publié une mise à jour hors bande, KB5091157, censée corriger ce problème pour Windows Server 2025.

KB5082063 -> problème connu sur certains DC

KB5091157 -> correctif out-of-band annoncé par MicrosoftCe que j’ai vu chez un client

Dans le cas rencontré, le symptôme n’était pas aussi “propre” que la documentation officielle.

Le contrôleur de domaine était là, mais impossible de se connecter avec le compte administrateur. Et le vrai problème, c’est que le client n’avait pas de compte secondaire utilisable pour se sortir facilement de la situation.

Heureusement, les sauvegardes étaient solides. Pas juste “oui oui on sauvegarde quelque part”, mais de vraies sauvegardes exploitables, testées, avec une capacité de retour arrière.

La marche arrière a permis de récupérer la main.

Cas observé

Connexion impossible avec le compte administrateur après KB5082063.

Retour arrière

La sauvegarde propre a permis de revenir à un état fonctionnel.

Conseil

Stopper le déploiement, attendre la prochaine vague, tester avant production.

Ensuite, en suivant la logique Microsoft, tentative avec la mise à jour hors bande KB5091157.

Et là, dans ce cas précis : ça n’a pas résolu le problème. Donc encore une fois petit retour arrière Simple et efficace.

Retour terrain

Dans mon cas, la mise à jour hors bande KB5091157, pourtant annoncée comme correctif pour le problème connu lié aux contrôleurs de domaine, n’a pas résolu le blocage rencontré chez ce client. Ce n’est pas une conclusion universelle, mais c’est exactement pour ça que je préfère écrire cet article : entre la fiche Microsoft et la réalité d’un SI, il peut y avoir un écart.

Mon conseil

Pour moi, la conclusion est assez claire : si vous avez des contrôleurs de domaine Windows Server 2025 concernés par ce Patch Tuesday, je ne pousserais pas le KB5082063 vu tous les retours qu’on trouve sur le web.

Attention en production

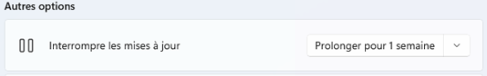

Mon conseil du moment : stopper le déploiement sur les contrôleurs de domaine, attendre la prochaine mise à jour mensuelle si votre exposition le permet, et tester dans un environnement maîtrisé avant de toucher la production. Et surtout : snapshot, sauvegarde vérifiée, compte admin secondaire, plan de retour arrière. Allez dans l’écran de Windows Update et choisissez votre durée de pause.

Il y a des mises à jour qu’on applique vite parce qu’elles corrigent des failles importantes. Je ne dis pas l’inverse.

Mais un contrôleur de domaine, ce n’est pas un serveur applicatif jetable. Si l’authentification tombe, tout le reste commence à faire la tête.

Ce n’est pas un article pour dire “Microsoft a tout cassé” ou pour jouer les alarmistes.

C’est surtout un rappel très concret : la documentation officielle est indispensable, mais elle ne couvre pas toujours exactement le symptôme que vous allez rencontrer chez un client.

Dans mon cas, le problème visible n’était pas une belle boucle LSASS parfaitement identifiable dès le premier regard. C’était d’abord une impossibilité de se connecter avec le compte administrateur. Et le correctif hors bande n’a pas suffi.

Donc pour l’instant, prudence. On respire, on sécurise, on teste, et on attend une mise à jour plus stable avant de relancer la machine en production.